- FutureNet製品活用ガイド

- FutureNet NXR,WXRシリーズ

- NAT・フィルタ編

FutureNet

NXR,WXRシリーズ

NAT・フィルタ編

4. Web認証設定

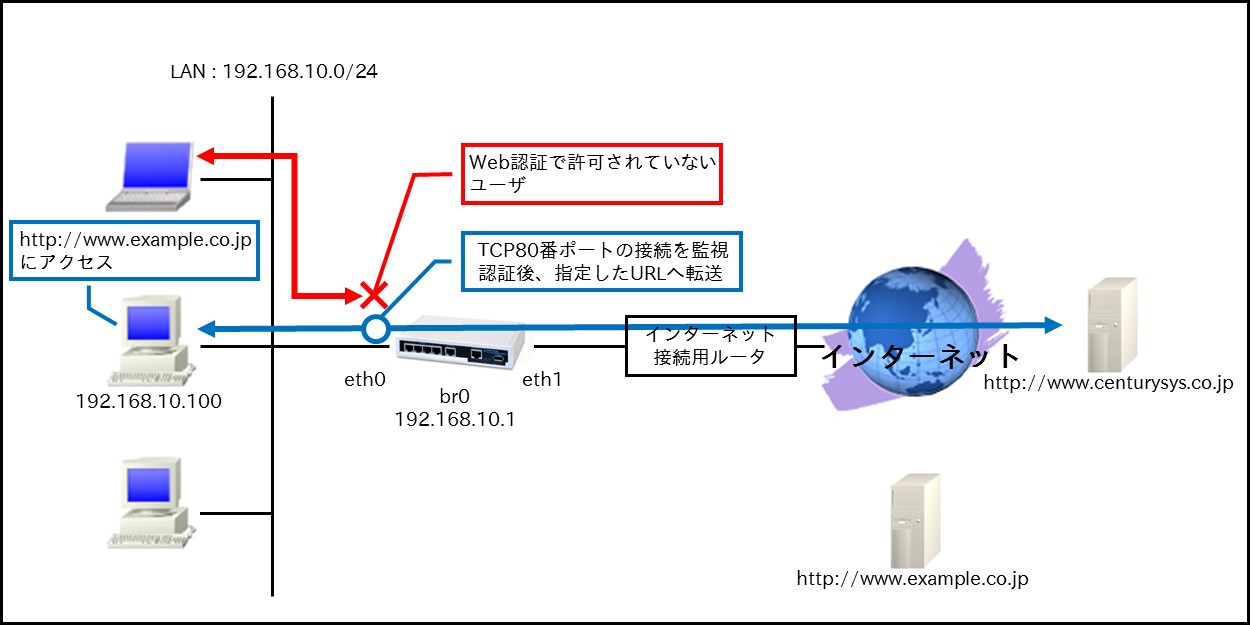

4-6. ブリッジ+Web認証設定

Web認証機能は、ブリッジインタフェースでも利用することができます。これによりすでにルータ導入済みの環境にもWeb認証サービスを導入することができます。

【 構成図 】

- 端末側でDNSサーバにインターネット接続用ルータを指定している場合、インターネットアクセス時の名前解決のみ行えるようUDPポート番号53のみWeb認証フィルタで許可します。

【 設定データ 】

| 設定項目 | 設定内容 | |||

|---|---|---|---|---|

| ブリッジインタフェース | bridge0のIPアドレス | 192.168.10.1/24 | ||

| ブリッジ対象インタフェース | ethernet0 | |||

| ethernet1 | ||||

| Web認証フィルタ | forward-in | br0_web_forward-in | ||

| Web認証 | 認証方式 | HTTP Basic | ||

| 強制認証 | 80番ポート監視(リダイレクト) | |||

| 転送先URL | http://www.centurysys.co.jp | |||

| 接続許可時間(アイドルタイムアウト) | 600秒 | |||

| ログ取得 | 有効 | |||

| ローカル認証用ユーザID | test | |||

| ローカル認証用パスワード | testpass | |||

| Web認証フィルタ | ルール名 | br0_web_forward-in | ||

| br0_web_forward-in | No.1 | 動作 | 許可 | |

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | any | |||

| プロトコル | UDP | |||

| 送信元ポート | any | |||

| 宛先ポート | 53 | |||

| No.2 | 動作 | 許可 | ||

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | any | |||

| プロトコル | UDP | |||

| 送信元ポート | 53 | |||

| 宛先ポート | any | |||

【 設定例 】

Enter configuration commands, one per line. End with CNTL/Z.

nxr120(config)#ip web-auth access-list br0_web_forward-in permit any any udp any 53

nxr120(config)#ip web-auth access-list br0_web_forward-in permit any any udp 53 any

nxr120(config)#interface bridge 0

nxr120(config-bridge)#ip address 192.168.10.1/24

nxr120(config-bridge)#bridge port 1 ethernet 0

nxr120(config-bridge)#bridge port 2 ethernet 1

nxr120(config-bridge)#ip webauth-filter forward-in br0_web_forward-in

nxr120(config-bridge)#exit

nxr120(config)#web-authenticate

nxr120(config-webauth)#authenticate basic

nxr120(config-webauth)#monitor port 80 redirect

nxr120(config-webauth)#redirect-url http://www.centurysys.co.jp

nxr120(config-webauth)#close idle-timeout 600

nxr120(config-webauth)#log enable

nxr120(config-webauth)#account username test password testpass

nxr120(config-webauth)#exit

% restart http-server to apply this setting.

nxr120(config)#exit

nxr120#restart http-server

http-server starting… done

nxr120#save config

【 設定例解説 】

1. <Web認証アクセスリスト>

nxr120(config)#ip web-auth access-list br0_web_forward-in permit any any udp 53 any

Web認証アクセスリストを設定します。

Web認証アクセスリスト名をbr0_web_forward-inとし、UDPポート番号53のパケットの送受信を許可します。

なお、このWeb認証アクセスリスト設定はbridge0インタフェース設定で登録します。

(☞) Web認証アクセスリストを設定しただけではフィルタとして有効にはなりません。フィルタリングしたいインタフェースでの登録が必要になります。

2. <bridge0インタフェース設定>

nxr120(config-bridge)#ip address 192.168.10.1/24

bridge0インタフェースのIPアドレスを設定します。

nxr120(config-bridge)#bridge port 2 ethernet 1

ブリッジインタフェースで利用するインタフェースを設定します。

Web認証アクセスリストbr0_web_forward-inをwebauth-filter のforward-inフィルタに適用します。

3. <Web認証設定>

nxr120(config-webauth)#authenticate basic

nxr120(config-webauth)#monitor port 80 redirect

Web認証(Basic認証)を行い、ルータ配下の未認証端末からWEBアクセスする際、Web認証画面をポップアップし、認証後、指定したURLへ転送します。

転送するURLを設定します。

認証で許可されたユーザとの間で、無通信状態になってから600秒経過すると通信を遮断するよう設定します。

ログの取得を有効にします。

ローカル認証用のユーザID、パスワードを設定します。

4. <HTTPサーバ再起動>

Web認証機能を有効にする場合はHTTPサーバを起動する必要があります。デフォルトではHTTPサーバは起動状態になっていますので、ここではHTTPサーバの再起動を行います。

【 端末の設定例 】

| IP アドレス | 192.168.10.100 |

| サブネットマスク | 255.255.255.0 |

| デフォルトゲートウェイ | インターネット接続用ルータのIPアドレス |

| DNS サーバ |