FutureNet

NXR,WXRシリーズ

IPsec編

2. Route Based IPsec設定

2-3. RSA公開鍵暗号方式での接続設定例

IKEのフェーズ1で対向のNXR,WXRの認証にRSA公開鍵暗号方式を利用することができます。なお、RSA公開鍵暗号方式を利用する場合は、IKEのフェーズ1でメインモードを使用する必要があります。

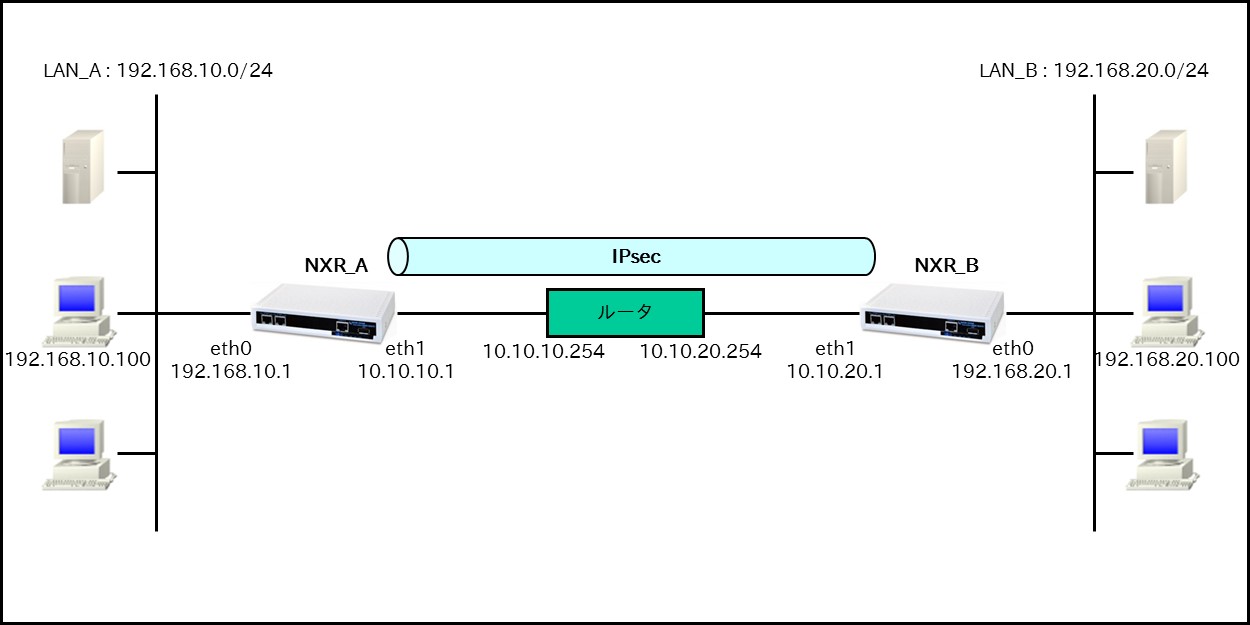

【 構成図 】

【 設定データ 】

〔NXR_Aの設定〕

| 設定項目 | 設定内容 | |||

|---|---|---|---|---|

| ホスト名 | NXR_A | |||

| LAN側インタフェース | ethernet0のIPアドレス | 192.168.10.1/24 | ||

| WAN側インタフェース | ethernet1のIPアドレス | 10.10.10.1/24 | ||

| IPsecローカルポリシー | 1 | |||

| スタティックルート | No.1 | 宛先IPアドレス | 192.168.20.0/24 | |

| ゲートウェイ(インタフェース) | tunnel1 | |||

| ディスタンス | 1 | |||

| No.2 | 宛先IPアドレス | 192.168.20.0/24 | ||

| ゲートウェイ(インタフェース) | null | |||

| ディスタンス | 254 | |||

| No.3 | 宛先IPアドレス | 0.0.0.0/0 | ||

| ゲートウェイ(IPアドレス) | 10.10.10.254 | |||

| IPsec | IPsecアクセスリスト | リスト名 | ipsec_acl | |

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | any | |||

| IPsecローカルポリシー1 | address | ip | ||

| セルフID(FQDN) | nxra | |||

| IPsec ISAKMPポリシー1 | 名前 | NXR_B | ||

| 認証方式 | rsa-sig | |||

| 公開鍵 | NXR_Bで作成した公開鍵 | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes128 | |||

| DHグループ | 5 | |||

| ライフタイム | 10800秒 | |||

| ISAKMPモード | メインモード | |||

| リモートアドレス | 10.10.20.1 | |||

| リモートID(FQDN) | nxrb | |||

| DPD | 再送間隔 | 30秒 | ||

| リトライ回数 | 3回 | |||

| 動作 | restart | |||

| ローカルポリシー | 1 | |||

| IPsecトンネルポリシー1 | 名前 | NXR_B | ||

| ネゴシエーションモード | オート | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes128 | |||

| PFS | 有効(グループ5) | |||

| ライフタイム | 3600秒 | |||

| ISAKMPポリシー | 1 | |||

| IPsecアクセスリスト | ipsec_acl | |||

| トンネル1インタフェース | トンネルモード | IPsec(IPv4) | ||

| トンネルプロテクション | ipsec policy 1 | |||

| MSS自動調整 | オート | |||

| FastFowarding | 有効 | |||

〔NXR_Bの設定〕

| 設定項目 | 設定内容 | |||

|---|---|---|---|---|

| ホスト名 | NXR_B | |||

| LAN側インタフェース | ethernet0のIPアドレス | 192.168.20.1/24 | ||

| WAN側インタフェース | ethernet1のIPアドレス | 10.10.20.1/24 | ||

| IPsecローカルポリシー | 1 | |||

| スタティックルート | No.1 | 宛先IPアドレス | 192.168.10.0/24 | |

| ゲートウェイ(インタフェース) | tunnel1 | |||

| ディスタンス | 1 | |||

| No.2 | 宛先IPアドレス | 192.168.10.0/24 | ||

| ゲートウェイ(インタフェース) | null | |||

| ディスタンス | 254 | |||

| No.3 | 宛先IPアドレス | 0.0.0.0/0 | ||

| ゲートウェイ(IPアドレス) | 10.10.20.254 | |||

| IPsec | IPsecアクセスリスト | リスト名 | ipsec_acl | |

| 送信元IPアドレス | any | |||

| 宛先IPアドレス | any | |||

| IPsecローカルポリシー1 | address | ip | ||

| セルフID(FQDN) | nxrb | |||

| IPsec ISAKMPポリシー1 | 名前 | NXR_A | ||

| 認証方式 | rsa-sig | |||

| 公開鍵 | NXR_Aで作成した公開鍵 | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes128 | |||

| DHグループ | 5 | |||

| ライフタイム | 10800秒 | |||

| ISAKMPモード | メインモード | |||

| リモートアドレス | 10.10.10.1 | |||

| リモートID(FQDN) | nxra | |||

| DPD | 再送間隔 | 30秒 | ||

| リトライ回数 | 3回 | |||

| 動作 | restart | |||

| ローカルポリシー | 1 | |||

| IPsecトンネルポリシー1 | 名前 | NXR_A | ||

| ネゴシエーションモード | オート | |||

| 認証アルゴリズム | sha1 | |||

| 暗号化アルゴリズム | aes128 | |||

| PFS | 有効(グループ5) | |||

| ライフタイム | 3600秒 | |||

| ISAKMPポリシー | 1 | |||

| IPsecアクセスリスト | ipsec_acl | |||

| トンネル1インタフェース | トンネルモード | IPsec(IPv4) | ||

| トンネルプロテクション | ipsec policy 1 | |||

| MSS自動調整 | オート | |||

| FastFowarding | 有効 | |||

【 設定例 】

〔NXR_Aの設定〕

Enter configuration commands, one per line. End with CNTL/Z.

nxr120(config)#hostname NXR_A

NXR_A(config)#interface ethernet 0

NXR_A(config-if)#ip address 192.168.10.1/24

NXR_A(config-if)#exit

NXR_A(config)#ip route 192.168.20.0/24 tunnel 1 1

NXR_A(config)#ip route 192.168.20.0/24 null 254

NXR_A(config)#ip route 0.0.0.0/0 10.10.10.254

NXR_A(config)#ipsec access-list ipsec_acl ip any any

NXR_A(config)#ipsec generate rsa-sig-key 1024

RSA-SIG KEY generating…

NXR_A(config)#exit

NXR_A#show ipsec rsa-pub-key

RSA public key :

0sAQNe9Ghb4CNEaJuIIy67aSxECLJDHhvndH1opuMs6P8yGiTNlcGeSOQ8XEy8iYTst2bv022XUx

St37RhOR5lRiY1i83TXkQZbhnJDCNJv+rtX/aro745MbJ9auXT1L5tda4C54S7SELboAtU28sD3si0

OwlzLWtE7yRUqLP4ZiiNMw==

NXR_A#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

NXR_A(config)#ipsec local policy 1

NXR_A(config-ipsec-local)#address ip

NXR_A(config-ipsec-local)#self-identity fqdn nxra

NXR_A(config-ipsec-local)#exit

NXR_A(config)#ipsec isakmp policy 1

NXR_A(config-ipsec-isakmp)#description NXR_B

NXR_A(config-ipsec-isakmp)#authentication rsa-sig 0sAQOx8kE6uhZTvWMikunsy3uK5/7jIkTXs

CjQpgo4B+X64UAVeuxFQZ3KG3bzyjmyCbpkt0xEiU+v1kF4AOAOXoDfgND+KAdEky/YWqQYzMu

uuu2uy/K6E9JA24NACufuqMqgGSXc51fJ/6V5Qi9YtVd7TWBkZQSZJJADBHs/YyYD9Q==

NXR_A(config-ipsec-isakmp)#hash sha1

NXR_A(config-ipsec-isakmp)#encryption aes128

NXR_A(config-ipsec-isakmp)#group 5

NXR_A(config-ipsec-isakmp)#lifetime 10800

NXR_A(config-ipsec-isakmp)#isakmp-mode main

NXR_A(config-ipsec-isakmp)#remote address ip 10.10.20.1

NXR_A(config-ipsec-isakmp)#remote identity fqdn nxrb

NXR_A(config-ipsec-isakmp)#keepalive 30 3 periodic restart

NXR_A(config-ipsec-isakmp)#local policy 1

NXR_A(config-ipsec-isakmp)#exit

NXR_A(config)#ipsec tunnel policy 1

NXR_A(config-ipsec-tunnel)#description NXR_B

NXR_A(config-ipsec-tunnel)#negotiation-mode auto

NXR_A(config-ipsec-tunnel)#set transform esp-aes128 esp-sha1-hmac

NXR_A(config-ipsec-tunnel)#set pfs group5

NXR_A(config-ipsec-tunnel)#set sa lifetime 3600

NXR_A(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR_A(config-ipsec-tunnel)#match address ipsec_acl

NXR_A(config-ipsec-tunnel)#exit

NXR_A(config)#interface tunnel 1

NXR_A(config-tunnel)#tunnel mode ipsec ipv4

NXR_A(config-tunnel)#tunnel protection ipsec policy 1

NXR_A(config-tunnel)#ip tcp adjust-mss auto

NXR_A(config-tunnel)#exit

NXR_A(config)#interface ethernet 1

NXR_A(config-if)#ip address 10.10.10.1/24

NXR_A(config-if)#ipsec policy 1

NXR_A(config-if)#exit

NXR_A(config)#fast-forwarding enable

NXR_A(config)#exit

NXR_A#save config

〔NXR_Bの設定〕

Enter configuration commands, one per line. End with CNTL/Z.

nxr120(config)#hostname NXR_B

NXR_B(config)#interface ethernet 0

NXR_B(config-if)#ip address 192.168.20.1/24

NXR_B(config-if)#exit

NXR_B(config)#ip route 192.168.10.0/24 tunnel 1 1

NXR_B(config)#ip route 192.168.10.0/24 null 254

NXR_B(config)#ip route 0.0.0.0/0 10.10.20.254

NXR_B(config)#ipsec access-list ipsec_acl ip any any

NXR_B(config)#ipsec generate rsa-sig-key 1024

RSA-SIG KEY generating…

NXR_B(config)#exit

NXR_B#show ipsec rsa-pub-key

RSA public key :

0sAQOx8kE6uhZTvWMikunsy3uK5/7jIkTXsCjQpgo4B+X64UAVeuxFQZ3KG3bzyjmyCbpkt0xEiU+v1kF4

AOAOXoDfgND+KAdEky/YWqQYzMuuuu2uy/K6E9JA24NACufuqMqgGSXc51fJ/6V5Qi9YtVd7TWBkZQS

ZJJADBHs/YyYD9Q==

NXR_B#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

NXR_B(config)#ipsec local policy 1

NXR_B(config-ipsec-local)#address ip

NXR_B(config-ipsec-local)#self-identity fqdn nxrb

NXR_B(config-ipsec-local)#exit

NXR_B(config)#ipsec isakmp policy 1

NXR_B(config-ipsec-isakmp)#description NXR_A

NXR_B(config-ipsec-isakmp)#authentication rsa-sig 0sAQNe9Ghb4CNEaJuIIy67aSxECLJDHhvndH1opu

Ms6P8yGiTNlcGeSOQ8XEy8iYTst2bv022XUxSt37RhOR5lRiY1i83TXkQZbhnJDCNJv+rtX/aro745MbJ9auX

T1L5tda4C54S7SELboAtU28sD3si0OwlzLWtE7yRUqLP4ZiiNMw==

NXR_B(config-ipsec-isakmp)#hash sha1

NXR_B(config-ipsec-isakmp)#encryption aes128

NXR_B(config-ipsec-isakmp)#group 5

NXR_B(config-ipsec-isakmp)#lifetime 10800

NXR_B(config-ipsec-isakmp)#isakmp-mode main

NXR_B(config-ipsec-isakmp)#remote address ip 10.10.10.1

NXR_B(config-ipsec-isakmp)#remote identity fqdn nxra

NXR_B(config-ipsec-isakmp)#keepalive 30 3 periodic restart

NXR_B(config-ipsec-isakmp)#local policy 1

NXR_B(config-ipsec-isakmp)#exit

NXR_B(config)#ipsec tunnel policy 1

NXR_B(config-ipsec-tunnel)#description NXR_A

NXR_B(config-ipsec-tunnel)#negotiation-mode auto

NXR_B(config-ipsec-tunnel)#set transform esp-aes128 esp-sha1-hmac

NXR_B(config-ipsec-tunnel)#set pfs group5

NXR_B(config-ipsec-tunnel)#set sa lifetime 3600

NXR_B(config-ipsec-tunnel)#set key-exchange isakmp 1

NXR_B(config-ipsec-tunnel)#match address ipsec_acl

NXR_B(config-ipsec-tunnel)#exit

NXR_B(config)#interface tunnel 1

NXR_B(config-tunnel)#tunnel mode ipsec ipv4

NXR_B(config-tunnel)#tunnel protection ipsec policy 1

NXR_B(config-tunnel)#ip tcp adjust-mss auto

NXR_B(config-tunnel)#exit

NXR_B(config)#interface ethernet 1

NXR_B(config-if)#ip address 10.10.20.1/24

NXR_B(config-if)#ipsec policy 1

NXR_B(config-if)#exit

NXR_B(config)#fast-forwarding enable

NXR_B(config)#exit

NXR_B#save config

【 設定例解説 】

〔NXR_Aの設定〕

1. <ホスト名の設定>

ホスト名を設定します。

2. <LAN側(ethernet0)インタフェース設定>

NXR_A(config-if)#ip address 192.168.10.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <スタティックルート設定>

LAN_B向けのルートを設定します。ゲートウェイインタフェースはtunnel 1を設定します。また、このルートのディスタンス値として1を設定します。

(☞) これはIPsecで使用するスタティックルートであり、ここで設定した宛先IPアドレスにマッチしたパケットがIPsecのカプセル化対象となります。なお、ゲートウェイアドレスはIPsecで使用するトンネルインタフェースを設定します。

LAN_B向けのルートを設定します。ただし、ゲートウェイインタフェースはnullを設定します。また、このルートのディスタンス値として254を設定します。

(☞) nullインタフェースを出力インタフェースとして設定した場合、パケットが出力されることはありません(ドロップされます)。よって、パケット出力を行う場合はnull インタフェースよりもディスタンス値の小さいルートを設定する必要があります。

デフォルトルートを設定します。

4. <IPsecアクセスリスト設定>

ipsec_aclという名前のIPsecアクセスリストを設定します。なお、送信元IPアドレス,宛先IPアドレスともにanyとします。

(☞) Route Based IPsecでESP化するか否かはIPsecアクセスリストではなく、トンネルインタフェースをゲートウェイとするルート設定の有無で決まります。よっ て、Policy Based IPsecではIPsecアクセスリストで設定したルールに基づきIPsecでESP化するかどうかが決定されましたが、Route Based IPsecではIPsecアクセスリストをIKEフェーズ2のIDとしてのみ使用します。

5. <RSA Signature Keyの作成>

IPsecの認証で使用するRSA Signature Keyを作成します。この設定例では、1024bitで作成します。

6. <RSA公開鍵の確認>

RSA public key :

0sAQNe9Ghb4CNEaJuIIy67aSxECLJDHhvndH1opuMs6P8yGiTNlcGeSOQ8XEy8iYTst2bv022XUxSt37RhOR

5lRiY1i83TXkQZbhnJDCNJv+rtX/aro745MbJ9auXT1L5tda4C54S7SELboAtU28sD3si0OwlzLWtE7yRUqLP4Z

iiNMw==

作成したRSA公開鍵を確認します。ここで表示された公開鍵は、対向ルータのIPsec ISAKMPポリシー設定で使用します。

7. <IPsecローカルポリシー設定>

NXR_A(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスをip(IPv4)と設定します。

本装置のidentityを設定します。この設定例では、IDとしてFQDN方式でnxraと設定します。

(☞) RSA公開鍵暗号方式を利用する場合は、identity設定が必須になります。

8. <IPsec ISAKMPポリシー設定>

NXR_A(config-ipsec-isakmp)#description NXR_B

ISAKMPポリシーの説明としてNXR_Bを設定します。

X64UAVeuxFQZ3KG3bzyjmyCbpkt0xEiU+v1kF4AOAOXoDfgND+KAdEky/YWqQYzMuuuu2uy/K6E9JA24NAC

ufuqMqgGSXc51fJ/6V5Qi9YtVd7TWBkZQSZJJADBHs/YyYD9Q==

認証方式としてrsa-sig(公開鍵暗号方式)を選択し、NXR_Bで作成した公開鍵を設定します。

(☞) この設定の前までに、対向ルータで公開鍵を作成しておく必要があります。

NXR_A(config-ipsec-isakmp)#encryption aes128

NXR_A(config-ipsec-isakmp)#group 5

NXR_A(config-ipsec-isakmp)#lifetime 10800

NXR_A(config-ipsec-isakmp)#isakmp-mode main

認証アルゴリズムとしてsha1、暗号化アルゴリズムとしてaes128,Diffie-Hellman(DH)グループとしてgroup 5、ISAKMP SAのライフタイムとして10800秒、フェーズ1のネゴシエーションモードとしてメインモードを設定します。

NXR_A(config-ipsec-isakmp)#remote identity fqdn nxrb

NXR_A(config-ipsec-isakmp)#keepalive 30 3 periodic restart

NXR_A(config-ipsec-isakmp)#local policy 1

リモートアドレスにNXR_BのWAN側IPアドレスを設定します。また、リモートIDをFQDN方式でnxrbとし、NXR_BのセルフIDと同じIDを設定します。そして、IKE KeepAlive(DPD)を監視間隔30秒,リトライ回数3回としkeepalive失敗時にSAを削除しIKEのネゴシエーションを開始するよう設定します。さらに、IPsecローカルポリシー1と関連づけを行います。

9. <IPsec トンネルポリシー設定>

NXR_A(config-ipsec-tunnel)#description NXR_B

NXR_A(config-ipsec-tunnel)#negotiation-mode auto

IPsecトンネルポリシーの説明としてNXR_B、ネゴシエーションモードとしてautoを設定します。

NXR_A(config-ipsec-tunnel)#set pfs group5

NXR_A(config-ipsec-tunnel)#set sa lifetime 3600

暗号化アルゴリズムとしてaes128、認証アルゴリズムとしてsha1、PFSを有効にし、かつDHグループとしてgroup5、IPsec SAのライフタイムとして3600秒を設定します。

NXR_A(config-ipsec-tunnel)#match address ipsec_acl

ISAKMPポリシー1と関連づけを行い、IPsecアクセスリストipsec_aclを設定します。

10. <トンネルインタフェース設定>

NXR_A(config-tunnel)#tunnel mode ipsec ipv4

NXR_A(config-tunnel)#tunnel protection ipsec policy 1

NXR_A(config-tunnel)#ip tcp adjust-mss auto

トンネル1インタフェースでトンネルモードをipsec ipv4、使用するトンネルポリシーとして1を設定します。また、TCPMSS値をオートに設定します。

11. <WAN側(ethernet1)インタフェース設定>

NXR_A(config-if)#ip address 10.10.10.1/24

ethernet1インタフェースのIPアドレスを設定します。

IPsecトンネルのエンドポイントとなるためIPsecローカルポリシー1を設定します。

12. <ファストフォワーディングの有効化>

ファストフォワーディングを有効にします。ファストフォワーディングを設定することによりパケット転送の高速化を行うことができます。

(☞) ファストフォワーディングの詳細および利用時の制約については、NXR,WXRシリーズのユーザーズガイド(CLI版)に記載されているファストフォワーディングの解説をご参照ください。

〔NXR_Bの設定〕

1. <ホスト名の設定>

ホスト名を設定します。

2. <LAN側(ethernet0)インタフェース設定>

NXR_B(config-if)#ip address 192.168.20.1/24

ethernet0インタフェースのIPアドレスを設定します。

3. <スタティックルート設定>

NXR_B(config)#ip route 192.168.10.0/24 null 254

LAN_A向けのルートを設定します。なお、IPsec SA確立時はトンネル1インタフェースを、未確立時はnullインタフェースのルートを利用するように設定します。

(☞) nullインタフェースを出力インタフェースとして設定した場合、パケットが出力されることはありません(ドロップされます)。

デフォルトルートを設定します。

4. <IPsecアクセスリスト設定>

ipsec_aclという名前のIPsecアクセスリストを設定します。なお、送信元IPアドレス,宛先IPアドレスともにanyとします。

5. <RSA Signature Keyの作成>

IPsecの認証で使用するRSA Signature Keyを作成します。

6. <RSA公開鍵の確認>

RSA public key :

0sAQOx8kE6uhZTvWMikunsy3uK5/7jIkTXsCjQpgo4B+X64UAVeuxFQZ3KG3bzyjmyCbpkt0xEiU+v1kF4AO

AOXoDfgND+KAdEky/YWqQYzMuuuu2uy/K6E9JA24NACufuqMqgGSXc51fJ/6V5Qi9YtVd7TWBkZQSZJJAD

BHs/YyYD9Q==

作成したRSA公開鍵を確認します。ここで表示された公開鍵は対向ルータのIPsec ISAKMPポリシー設定で使用します。

7. <IPsecローカルポリシー設定>

NXR_B(config-ipsec-local)#address ip

IPsecトンネルの送信元IPアドレスをip(IPv4)と設定します。

本装置のidentityを設定します。この設定例では、IDとしてFQDN方式でnxrbと設定します。

8. <IPsec ISAKMPポリシー設定>

NXR_B(config-ipsec-isakmp)#description NXR_A

NXR_B(config-ipsec-isakmp)#authentication rsa-sig 0sAQNe9Ghb4CNEaJuIIy67aSxECLJDHhvndH1opuMs

6P8yGiTNlcGeSOQ8XEy8iYTst2bv022XUxSt37RhOR5lRiY1i83TXkQZbhnJDCNJv+rtX/aro745MbJ9

auXT1L5tda4C54S7SELboAtU28sD3si0OwlzLWtE7yRUqLP4ZiiNMw==

ISAKMPポリシーの説明としてNXR_A、認証方式としてrsa-sig(公開鍵暗号方式)を選択し、NXR_Aで作成した公開鍵を設定します。

NXR_B(config-ipsec-isakmp)#encryption aes128

NXR_B(config-ipsec-isakmp)#group 5

NXR_B(config-ipsec-isakmp)#lifetime 10800

NXR_B(config-ipsec-isakmp)#isakmp-mode main

認証アルゴリズムとしてsha1、暗号化アルゴリズムとしてaes128、Diffie-Hellman(DH)グループとしてgroup 5、ISAKMP SAのライフタイムとして10800秒、フェーズ1のネゴシエーションモードとしてメインモードを設定します。

NXR_B(config-ipsec-isakmp)#remote identity fqdn nxra

NXR_B(config-ipsec-isakmp)#keepalive 30 3 periodic restart

NXR_B(config-ipsec-isakmp)#local policy 1

リモートアドレスにNXR_AのWAN側IPアドレスを設定します。また、リモートIDをFQDN方式でnxraとし、NXR_AのセルフIDと同じIDを設定します。そして、IKE KeepAlive(DPD)を監視間隔30秒,リトライ回数3回としkeepalive失敗時にSAを削除しIKEのネゴシエーションを開始するよう設定します。さらに、IPsecローカルポリシー1と関連づけを行います。

9. <IPsec トンネルポリシー設定>

NXR_B(config-ipsec-tunnel)#description NXR_A

NXR_B(config-ipsec-tunnel)#negotiation-mode auto

IPsecトンネルポリシーの説明としてNXR_A、ネゴシエーションモードとしてautoを設定します。

NXR_B(config-ipsec-tunnel)#set pfs group5

NXR_B(config-ipsec-tunnel)#set sa lifetime 3600

暗号化アルゴリズムとしてaes128、認証アルゴリズムとしてsha1、PFSを有効にし、かつDHグループとしてgroup5、IPsec SAのライフタイムとして3600秒を設定します。

NXR_B(config-ipsec-tunnel)#match address ipsec_acl

ISAKMPポリシー1と関連づけを行い、IPsecアクセスリストipsec_aclを設定します。

10. <トンネルインタフェース設定>

NXR_B(config-tunnel)#tunnel mode ipsec ipv4

NXR_B(config-tunnel)#tunnel protection ipsec policy 1

NXR_B(config-tunnel)#ip tcp adjust-mss auto

トンネル1インタフェースでトンネルモードをipsec ipv4、使用するトンネルポリシーとして1を設定します。また、TCPMSS値をオートに設定します。

11. <WAN側(ethernet1)インタフェース設定>

NXR_B(config-if)#ip address 10.10.20.1/24

NXR_B(config-if)#ipsec policy 1

ethernet1インタフェースのIPアドレスを設定します。

また、IPsecトンネルのエンドポイントとなるためIPsecローカルポリシー1を設定します。

12. <ファストフォワーディングの有効化>

ファストフォワーディングを有効にします。

【 端末の設定例 】

| LAN_Aの端末 | LAN_Bの端末 | |

| IPアドレス | 192.168.10.100 | 192.168.20.100 |

| サブネットマスク | 255.255.255.0 | |

| デフォルトゲートウェイ | 192.168.10.1 | 192.168.20.1 |